1) 先将本机的yum换成阿里云的yum源

[root@openvepn ~]# curl -o /etc/yum.repos.d/CentOS-Base.repo http://mirrors.aliyun.com/repo/Centos-7.repo

[root@openvepn ~]# yum clean all

[root@openvepn ~]# yum makecache

2)安装依赖的软件包

[root@openvepn ~]# yum install rpm-build gcc lsof -y

[root@openvepn ~]# yum install -y pam-devel*

[root@openvepn ~]# yum install -y lzo lzo-devel openssl openssl-devel pam pam-devel

[root@openvepn ~]# yum -y install epel*

[root@openvepn ~]# yum install -y pkcs11-helper pkcs11-helper-devel

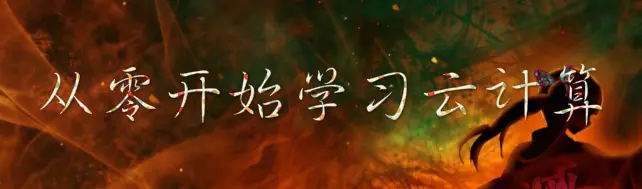

确认已经安装完成:

[root@openvepn ~]# rpm -qa lzo lzo-devel openssl openssl-devel pam pam-devel pkcs11-helper pkcs11-helper-devel

[root@openvepn ~]# yum -y install wget

[root@openvepn ~]# wget http://oss.aliyuncs.com/aliyunecs/openvpn-2.2.2.tar.gz

[root@openvepn ~]# rpmbuild -tb openvpn-2.2.2.tar.gz

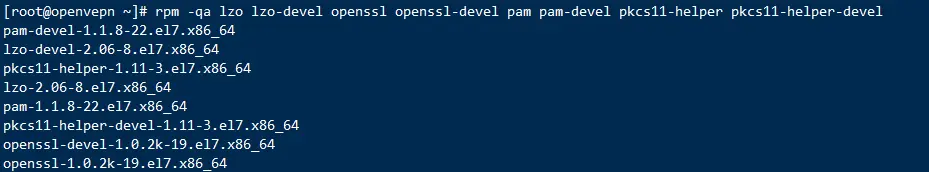

执行上面这条命令以后就会正常开始编译了,编译完成以后会在 ``/root/rpmbuild/RPMS/x86_64 目录下生成 openvpn-2.2.2-1.x86_64.rpm 安装包。

[root@openvepn ~]# ls /root/rpmbuild/RPMS/x86_64

[root@openvepn ~]# rpm -ivh /root/rpmbuild/RPMS/x86_64/openvpn-2.2.2-1.x86_64.rpm

4)配置Openvpn服务(服务端)

初始化KPI

[root@openvepn ~]# cd /usr/share/doc/openvpn-2.2.2/easy-rsa/2.0

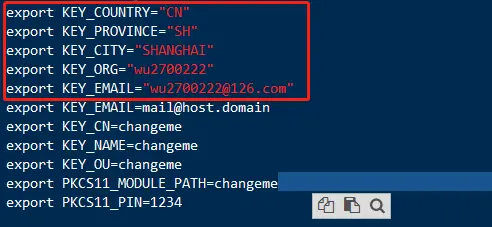

进入到 ``/usr/share/doc/openvpn-2``.2.2``/easy-rsa/2``.0 目录下,找到 vars 证书环境文件,修改以下几行 ``export 定义的参数值

[root@openvepn ~]# vim vars

export KEY_COUNTRY="CN"

export KEY_PROVINCE="SH"

export KEY_CITY="SHANGHAI"

export KEY_ORG="wu2700222"

export KEY_EMAIL="wu2700222@126.com"

修改成这个样子

上述参数的值可以自定义设置,对配置无影响

生成服务端的证书

清除并删除keys目录下的所有key

[root@openvepn 2.0]# cd /usr/share/doc/openvpn-2.2.2/easy-rsa/2.0

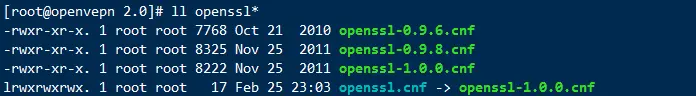

[root@openvepn 2.0]# ln -s openssl-1.0.0.cnf openssl.cnf

[root@openvepn 2.0]# ll openssl*

[root@openvepn 2.0]# source ./vars

[root@openvepn 2.0]# ./clean-all

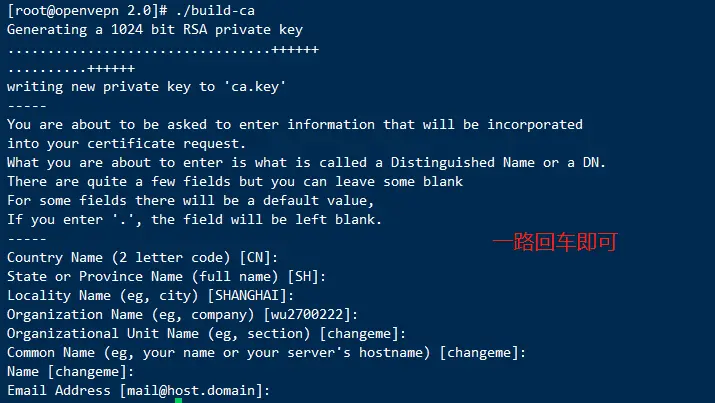

生成CA证书,刚刚上面已经在vars文件中配置了默认参数值,多次回车完成就可以:

[root@openvepn 2.0]# ./build-ca

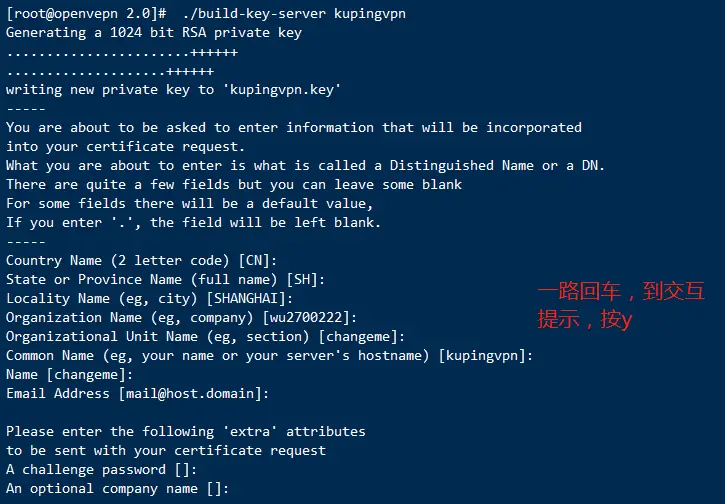

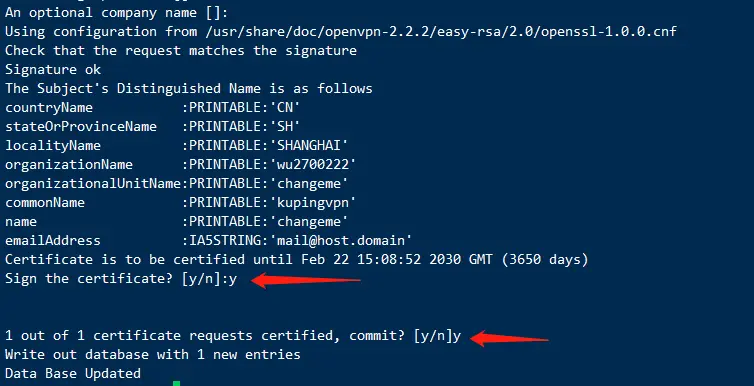

生成服务器证书

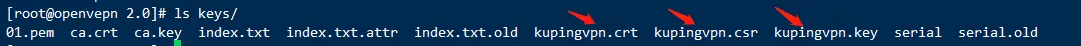

如下kuping是自定义的名字,一直回车,到最后会有两次交互,输入y确认,完成后会在keys目录下保存了kupingvpn.key、kupingvpn.csrl和kupingvpn.crt 三个文件。

[root@openvepn 2.0]# ./build-key-server kupingVPN

查看一下

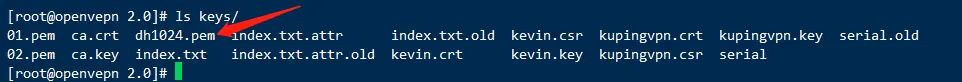

[root@openvepn 2.0]# ls keys/

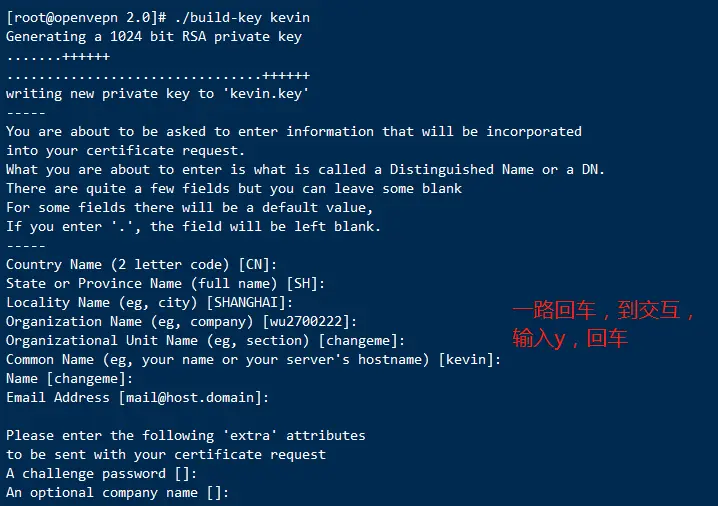

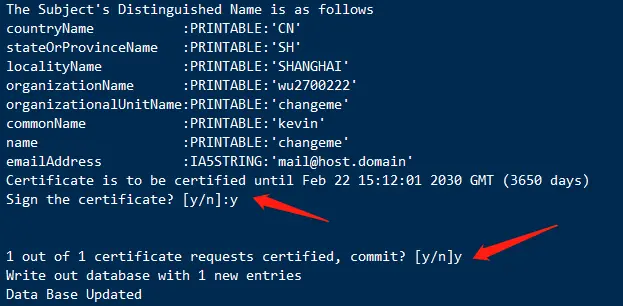

创建VPN登陆用户的秘钥与证书

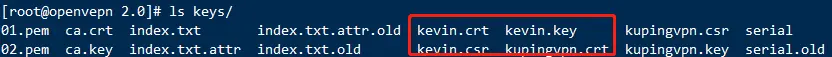

如下,创建用户名为kevin的秘钥和证书,一直回车,到最后会有两次确认,只要按y确认即可。完成后,在keys目录下生成1024位RSA服务器密钥kevin.key、kevin.crt和kevin.csr 三个文件。

[root@openvepn 2.0]# ./build-key kevin

如果创建用户证书时报错,可以将keys整个目录删除,然后从``source .``/vars``这一步开始重新操作(慎重,否则之前在keys目录里的用户数据就会都删除)

生成Diffie Hellman参数

[root@openvepn 2.0]# ./build-dh

执行了.``/build-dh``后,会在 keys 目录下生成 dh 参数文件 dh1024.pem。该文件客户端验证的时候会用到

[root@openvepn 2.0]# ls keys/

将``/usr/share/doc/openvpn-2``.2.2``/easy-rsa/2``.0``/keys 目录下的所有文件复制到 ``/etc/openvpn``下:

复制openvpn服务端配置文件 server.conf 到 ``/etc/openvpn/ 目录下:

[root@openvepn 2.0]# cp -a /usr/share/doc/openVPN-2.2.2/easy-rsa/2.0/keys/* /etc/openvpn/

[root@openvepn 2.0]# cp -a /usr/share/doc/openVPN-2.2.2/sample-config-files/server.conf /etc/openvpn/

查看server.conf文件的配置

5)设置iptables

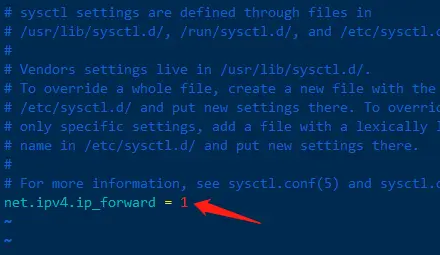

[root@openvepn ~]# vim /etc/sysctl.conf

[root@openvepn ~]# sysctl -p

net.ipv4.ip_forward = 1

vm.min_free_kbytes = 409600

vm.vfs_cache_pressure = 200

vm.swappiness = 0

fs.file-max = 1024000

fs.aio-max-nr = 1024000

kernel.sysrq = 1

添加iptables规则,确保服务器可以转发数据包到外网:

[root@openvepn ~]# yum install -y iptables iptables-services

[root@openvepn ~]# iptables -V

iptables v1.4.21

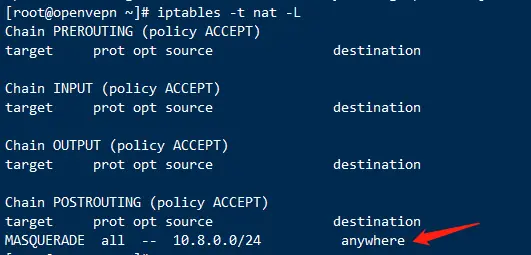

[root@openvepn ~]# iptables -t nat -A POSTROUTING -s 10.8.0.0/24 -j MASQUERADE

[root@openvepn ~]# service iptables save

[root@openvepn ~]# systemctl restart iptables

[root@openvepn ~]# iptables -t nat -L

6)启动OpenVPN

[root@openvepn ~]# /etc/init.d/openvpn start 或者service openvpn start

[root@openvepn ~]# chkconfig openvpn on //设置为开机自启

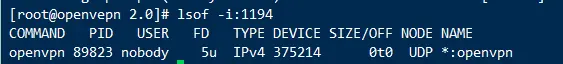

[root@openvepn openvpn]# lsof -i:1194

COMMAND PID USER FD TYPE DEVICE SIZE/OFF NODE NAME

openVPN 83101 nobody 5u IPv4 348617 0t0 UDP *:openvpn

如果1194端口启动不起来,可以通过查看/etc/openvpn/openvpn.log日志进行原因排查

后续给同事开VPN账号,只需要下面几步(比如给wuwei同事开vpn)

[root@openvepn ~]# cd /usr/share/doc/openvpn-2.2.2/easy-rsa/2.0

[root@openvepn 2.0]# ./build-key wuwei[root@openvepn 2.0]# /etc/init.d/openvpn restart

[root@openvepn 2.0]# lsof -i:1194

然后编写wuwei用户的config.ovpn客户端配置文件

[root@openvepn 2.0]# vim /tmp/config.oVPN

[root@openvepn 2.0]# cat /tmp/config.oVPN

client

dev tun

proto udp

remote 113.96.61.15 1194

resolv-retry infinite

nobind

mute-replay-warnings

ca ca.crt

cert wuwei.crt

key wuwei.key

comp-lzo

然后将ca.crt、config.ovpn、wuwei.crt、wuwei.csr、wuwei.key这五个文件放到wuwei用户下

[root@openvepn 2.0]# mkdir /tmp/wuwei

[root@openvepn 2.0]# cp keys/wuwei.* keys/ca.crt /tmp/config.oVPN /tmp/wuwei/

[root@openvepn 2.0]# ls /tmp/wuwei/

ca.crt config.ovpn wuwei.crt wuwei.csr wuwei.key

[root@openvepn 2.0]# cd /tmp/ && tar -zvcf wuwei.tar.gz wuwei

7)openvpn使用说明

7.1)、mac用户 参考https://blog.csdn.net/wu2700222/article/details/85264962

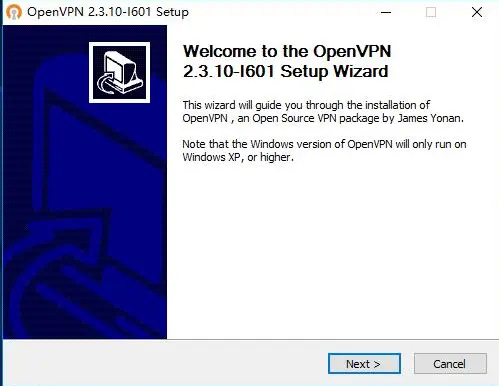

7.2)、windows用户

需要向管理员申请openVPN的配置及秘钥文件(总共包括5个文件:ca.crt证书、config.ovpn客户端配置文件、用户.crt、用户.csr、用户.key)。(其中,config.ovpn客户端文件是直接配置好拷贝给客户机的,这个文件在服务器端是不存在的,需要自己编写)

软件安装包见文末

如果你的电脑没有安装过TAP,安装过程中会有下面的提示,选择安装。

下载地址:

https://openvpn.net/community-downloads/

https://swupdate.openvpn.org/community/releases/openvpn-install-2.4.7-I603.exe

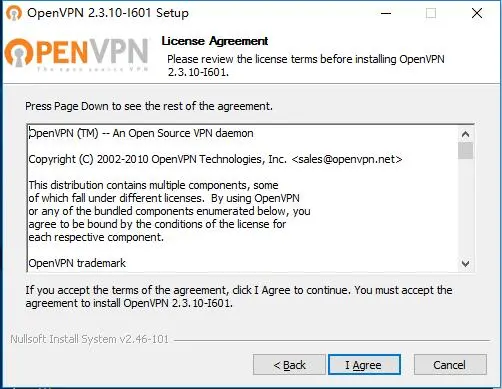

4.鼠标右键点击软件安装包以管理员方式运行,一直点next 或者agree即可

接着下一步,同意直到安装完成.

6.然后打开我的电脑,进到openVPN安装目录即 C:\Program Files\Openvpn\config 这个文件夹下,然后拿出管理员给你的配置文件,放到这个目录下,如下

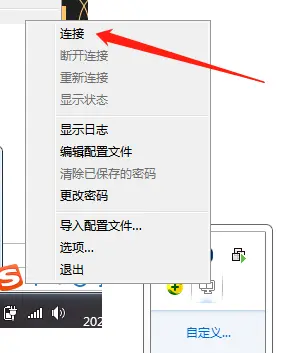

7.回到桌面,右键openvpn的图标,选择以管理员身份运行

8.这时候电脑右下角会出现openVPN的程序

9.鼠标右键,选择connect

10.程序图标变成绿色,就说明openVPN连接成功了